| On constate sur celui-ci la réversibilité du chiffrage, c’est à dire que

si A est chiffré D, D sera chiffré A . Donc la même machine chiffre et déchiffre

exactement de la même façon. Il faut bien entendu que les deux machines de chiffrement

et de déchiffrement soient rigoureusement identiques (même positions des rotors dans la

machine, même calage initial de ceux-ci, mêmes cordons au tableau de connexions). Les

conditions de chiffrement dépendent donc :

- D’éléments fixes, à savoir les câblages du tambour d’entrée-sortie,

des 3 rotors, du tambour miroir.

- D’éléments variant périodiquement : le choix et l’ordre des 3

rotors, le nombre et la position des cordons du tableau de connexion. Ces éléments sont

diffusés par instructions périodiques à tous les opérateurs. La période variera au

cours du temps, se raccourcissant de plus en plus pour mettre en échec les tentatives de

décryptage.

- D’éléments variant à chaque message : la position initiale des 3 rotors,

choisie et envoyée par l’opérateur au début de chaque message sous forme de 3

lettres ( la clé) répétées 2 fois par sécurité. Cette répétition facilitera

grandement le décryptage par les polonais, qui sauront que la 1ère

et la 4ème lettre de chaque message, de même que la 2ème et la 5ème,

et la 3ème et la 6ème correspondent à la même lettre initiale.

Cette clé était codée avec un calage des rotors connue de tous, puis la machine , au

chiffrement comme au déchiffrement , était positionnée sur la clé qui venait

d’être définie.

- D’éléments variant à chaque lettre par la rotation des rotors, comme indiqué

ci-dessus.

L’énorme nombre de combinaisons ainsi réalisé - que je laisse au lecteur le

soin de compter - rendait impossible tout décryptage par les méthodes classiques (essai

de toutes les combinaisons). L’état major allemand dormait sur ses 2 oreilles.

C’était compter sans le génie des mathématiciens polonais puis anglais, et aussi

sans les activités des services de renseignement polonais et français.

Le rôle de la Pologne (et de la France).

La Pologne, ressuscitée en 1919 par le traité de Versailles et n’ayant

qu’une confiance limitée en ses deux puissants voisins estima qu’un service de

chiffre efficace lui était indispensable. Elle en constitua un qui lui donna toute

satisfaction jusqu’en février 1926, date à laquelle la marine allemande mettait

l’ENIGMA en service.

Les messages devenant indéchiffrables, le service du chiffre polonais en conclut

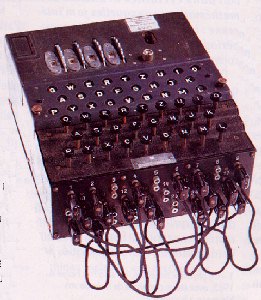

qu’ils étaient chiffrés par une machine. Il se procura une ENIGMA civile et

constata que les messages interceptés pouvaient avoir été codés par cette machine,

sans pour autant les décrypter.

En octobre 1931, un fonctionnaire du chiffre allemand proposa aux services de

renseignement français des documents. Le capitaine BERTRAND fut chargé de traiter cette

affaire et reçut le 8 novembre 1931 une notice d’utilisation et une notice de

chiffrement de l’ENIGMA militaire. Il les transmit au service du chiffre français

(peu compétent) qui les déclara inexploitables, puis aux anglais qui les classèrent

sans suite. Il eut un meilleur accueil du chiffre polonais, et de son chef le major

LANGER, et une collaboration s’établit entre eux. Les polonais apprirent ainsi les

différences entre les machines civiles et militaires et surtout le rôle de la clé

dédoublée. Malgré ces apports leurs efforts restaient sans résultat et ils

décidèrent de faire appel à des mathématiciens et en particulier au jeune et brillant

Marian REJEWSKI, agé alors de 27 ans.

Celui-ci, muni d’un grand nombre de messages chiffrés sur 2 mois et des

fascicules mensuels d’utilisation (toujours fourni par Bertrand) parvint de proche en

proche à reconstituer le câblage interne des 3 rotors, grâce en particulier à la clé

dédoublée et au fait que , périodiquement, chacun des 3 rotors prenait la première

position. Il établit ensuite le câblage du tambour miroir et celui des connexions entre

le tambour d’entrée et le clavier. Il put ainsi construire des ENIGMA rigoureusement

identiques au modèle allemand, ce qui lui permettait, de déchiffrer les messages à

condition de connaître les conditions initiales de la machine de chiffrement.

Ainsi à partir de fin 1932 les polonais étaient à même de lire tous les messages de

l’armée allemande grâce au génie (et aussi à l’intuition et à la chance) de

leurs mathématiciens et aux renseignements qui leur ont été fournis par les services

français. Cette situation dura jusqu’en 1938, malgré les modifications apportées

par les allemands à leurs machines et leurs procédures, que les polonais suivaient avec

une remarquable célérité.

Ce succès fut obtenu par des méthodes très variées, manuelles et mécaniques sur

lesquelles je suis bien incapable de donner des détails. Disons que fin 1938, ils

disposaient de 17 répliques d’ENIGMA, et que l’une de leurs machines les plus

efficaces, le " cyclomètre " utilisait les rotors de deux ENIGMA.

Le 15 septembre 1938, les allemands modifièrent la clé non pas chaque jour, mais à

chaque message.

Pour parer à cette nouvelle difficulté les polonais construisirent une machine plus

élaborée, comprenant les rotors de 6 ENIGMA (une par combinaison de positions des 3

rotors), intitulée la " BOMBA ".Ils mirent également au point une

méthode basée sur des cartes perforées empilées sur une table éclairante permettant

de trouver une les perforations communes à toutes les cartes d’un paquet. Cette

méthode était très longue.

Ces nouveautés commençaient à porter leurs fruits quand le 15 décembre 1938 les

allemands ajoutèrent 2 rotors, ce qui fait passer de 6 à 60 le nombre de combinaisons de

positions de rotors, et multipliait ainsi par 10 les besoins en hommes et en matériel des

services polonais.

Ceci était impossible à réaliser rapidement.

Devant l’urgence de la situation internationale, les polonais convoquèrent à

Varsovie 24 et 25 juillet 1939 les services anglais et français. ( Une première réunion

avait eu lieu en janvier 1939, mais personne n’avait rien indiqué d’important

sur ses travaux).

Ils dévoilèrent alors à leurs collègues médusés toutes leurs découvertes et

donnèrent à chacun une ENIGMA, ainsi que tous les résultats de leurs travaux. Ce sera

maintenant au tour des anglais de jouer. |